גרפים נגד האקרים: הגישה החדשה שמשנה את עולם אבטחת הסייבר

טכנולוגיית הגרפים משנה את הגישה ממודלים המתמקדים בנקודות תורפה בודדות, למפה דינמית של כלל הנכסים, הנתיבים והאיומים

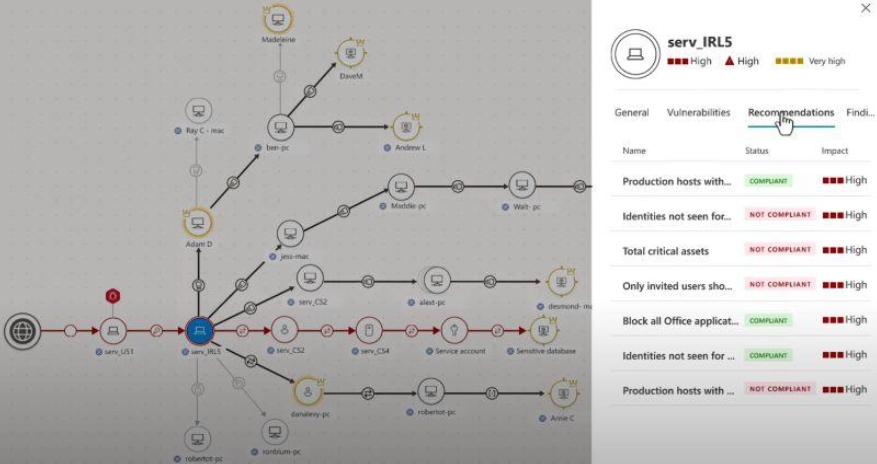

תמונה: Microsoft

בעידן שבו מתקפות סייבר הופכות מתוחכמות יותר ומערבות מספר דומיינים במקביל, טכנולוגיות מבוססות גרפים מתגלות ככלי קריטי לניהול ההגנה הארגונית. מתקפות אלו עשויות להיות ממוקדות בכמה מערכות בו זמנית, או כחלק מניסיון לגנוב זהויות משתמשים. לדוגמה, פרצה בפרטי משתמש בודד יכולה לשמש תוקפים כדי להשיג גישה לאחת המערכות בארגון, ממנה להגיע למערכות אחרות וכך לבצע מתקפה רחבת היקף.

מתקפות מסוג זה מתבססות על שרשראות של פרצות שמתפרשות על פני כלל נכסי הארגון. דוגמה מובהקת לאופי שלהן האלה אפשר לראות במתקפות כופר (Ransomware), שכולנו מכירים היטב. כל מתקפת כופר מתחילה בשלב שבו התוקף מצליח להשיג גישה למערכת, ומשם מבסס דריסת רגל עם הרשאות גבוהות שמאפשרות לו לשלוט במערכת. בספטמבר האחרון, חוקרים ממיקרוסופט ישראל מחקר ופיתוח חשפו את פעילותה של קבוצת התקיפה Storm-0501 שפועלת מאז 2021 ומבצעת מתקפות רב-שלביות שמטרתן לפגוע בסביבות ענן היברידיות.

כל עדכוני ה-IT, תשתית וטכנולוגיה בערוץ הטלגרם של ITtime

Storm-0501 ידועה במיוחד ביכולתה לנצל אישורי גישה חלשים. באמצעותם היא נעה מסביבות מקומיות לענן, משתלטת על הרשת ולבסוף מפעילה תוכנות כופרה בסביבות המקומיות. מתקפות הקבוצה כוונו למגזרים מגוונים בארצות הברית, לרבות גורמי ממשל, תעשייה, בתי חולים ומערכות חינוך שבהן נשלחו הודעות ישירות לעובדים והורים.

פערי מידע, פערי גישה

בשנים האחרונות נרשם זינוק משמעותי בהיקף ובתחכום של מתקפות הסייבר. לפי נתוני חטיבת האבטחה של מיקרוסופט, בשנת 2020 התבצעו 579 ניסיונות גניבת סיסמאות בשנייה, ואילו כיום המספר הזה עומד על כ-7,000 ניסיונות לשנייה. עלייה זו מדגישה את הצורך באסטרטגיות הגנה פרואקטיביות, וכאן נכנסים לתמונה הגרפים – כלי שמאפשר למפות את ההקשרים המורכבים בין נכסים דיגיטליים, משתמשים, אפליקציות ומערכות בארגון.

למעשה, גרפים מציעים גישה חדשה באבטחת סייבר – במקום במודלים המתמקדים בנקודות תורפה בודדות, צוותי האבטחה מקבלים "מפה" דינמית של כלל הנכסים, הנתיבים והאיומים, ועוזרים להגן על הארגון בצורה הוליסטית ופרואקטיבית.

ארגונים נאלצים להתמודד עם פערי מידע בין המערכות השונות, ובדרך כלל מאמצים גישה מבוססת רשימות לצורכי אבטחה. כלומר, רשימה של כל נקודות התורפה והחולשה ובדיקה של הפתרונות האפשריים למתן מענה לכל אחת מהן. אך התוקפים פועלים בגישה אחרת – הם רואים את הרשת הארגונית כגרף דינמי שבו כל חוליה מחוברת לאחרת. גישה זו מאפשרת להם לנצל פרצה אחת ולנווט במהירות לנכסים קריטיים בארגון, וזה מחייב את מנהלי הסיכונים ומנהלי האבטחה בארגונים להסתכל על הארגון והנכסים הדיגיטליים בו בצורה הרבה יותר הוליסטית ומקיפה. למעשה, גם הם, כמו התוקפים, צריכים לחשוב בראייה "גרפית".

להגדיר מחדש את תפקיד מנהלי אבטחה

גרפים מצטיינים במיפוי מערכות יחסים מורכבות בזמן אמת ומאפשרים לארגון לא רק לזהות את האיומים, אלא גם להבין את נתיבי התקיפה האפשריים ואת ההקשרים ביניהם. שילוב של גרפים ובינה מלאכותית מאפשר הדמיה דינמית של מערכות היחסים השונות בין דומיינים בארגון, מה שמקנה לצוותי האבטחה לקבל תובנה הקשרית, שדרושה כדי לצפות ולשבש אסטרטגיות התקפה מורכבות. יתרה מכך, טכנולוגיית הגרפים מאפשרת ביצוע שאילתות מהירות, זיהוי דפוסים עדינים וניתוח רב-ממדי שמפחית אזעקות שווא (false-positive).

"התפתחות זו מייצרת צורך בארגונים להגדיר מחדש את תפקידם של מנהלי אבטחה וכן של מנהלי סיכונים, כדי שיוכלו לנהל בצורה מושכלת את תעדוף מאמצי ההגנה והשימוש בטכנולוגיות מבוססות גרפים", אומר ולאד קורסונסקי, סגן נשיא Cloud and Enterprise Security במיקרוסופט, "יכול להיות שבזמן הקרוב נראה תפקידים חדשים כמו Risk Operations שידרשו את יכולות התעדוף האלה, וידרשו ראייה מרחבית של מנהל הסיכון גם מנקודת מבטו של התוקף".

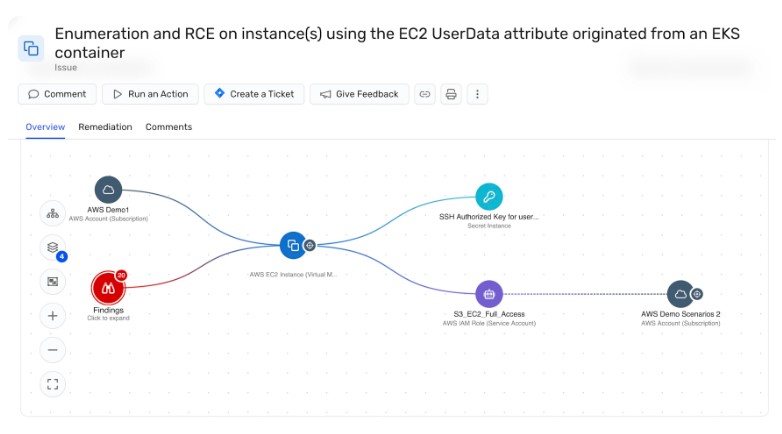

מערכת הגרפים של wiz. צילום מסך: אתר החברה

פלטפורמת הגנה מבוססת גרפים צוברת כעת מומנטום משמעותי. לאחרונה הכריזה מיקרוסופט על פלטפורמה שלה, ה-Microsoft Security Exposure Management שמספקת ללקוחות תצוגה מקיפה בזמן אמת על כל המשתמשים ונכסי ה-IT שלהם וכן על נתיבים פוטנציאליים להתקפה. אך גם שחקנים נוספים נכנסים למרוץ במלחמה על איומים מרובי דומיינים – Crowd Strike עם ה-Threat Graph, ה-XDR של Cisco, SentinelOne עם Purple AI, פאלו אלטו עם CorteXDR, גם ל-Wiz יש את ה-Security Graph שלה ועוד.

איך מצטרפים? כדי שלארגון תהיה תשתית טובה להטמעה אפשרית של כלים מבוססי גרפים, עליו לבצע מיפוי יסודי של הנכסים הקריטיים, כדי לזהות באילו מהם להתמקד. שנית, יש לחשוב ולהתייחס לנתיבי תקיפה כתקריות פוטנציאליות שעלולות להתממש. באמצעות הטמעת פלטפורמה רלוונטית ופעולות פרואקטיביות, תתאפשר סגירת פערים קריטיים במערכת הארגון.