28 אלף דולר למפתח: זו העלות הנסתרת של DevSecOps

להטמיע אבטחת במוצר כבר בפיתוח זה חכם, אבל כשמפתחים מתעסקים בבעיות אבטחת תוכנה ומקדישים ללימוד ותרגול פחות משעה בחודש, זה עולה לארגונים גם ביתרון תחרותי

מקור: dreamstime

אבטחת תוכנה הפכה בשנים האחרונות לקריטית, וארגונים רבים הבינו זאת ויישמו את גישת DevSecOps, שמטרתה לשלב את אבטחת התוכנה עוד בפיתוח המוצר, ולא רק במהלך הפיתוח או בסופו. כעת מתברר שיש מחיר לכך שהמפתחים בחברה עוסקים גם באבטחת תוכנה.

ענקית התוכנה הישראלית JFrog (נסדאק: FROG), פרסמה את ממצאי המחקר של IDC, שנקרא "העלות הנסתרת של DevSecOps", המצביע על כך שמפתחים משקיעים יותר ויותר זמן רב יקר על בעיות הקשורות לאבטחת תוכנה.

על פי המחקר, חברות מוציאות 28 אלף דולר מדי שנה בממוצע לכל מפתח על משימות הקשורות לאבטחת התוכנה, בין היתר על סריקות ידניות של אפליקציות, מיפוי הקשרים, איתור סיסמאות שדלפו ועוד.

מקור: Jfrog

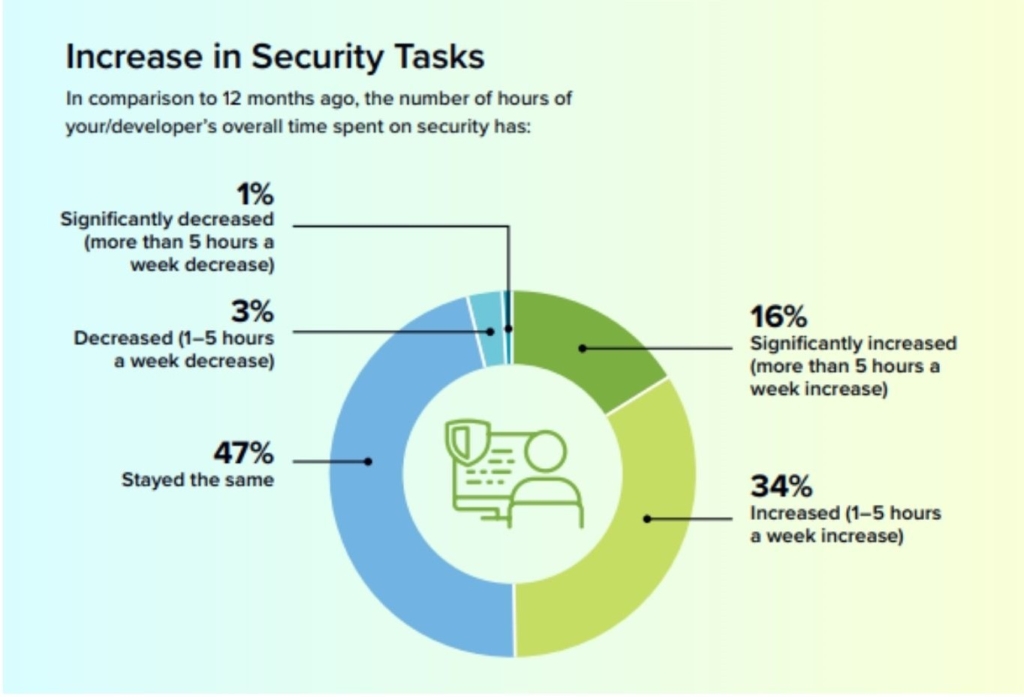

במחקר נמצא גם כי 50% מהמפתחים הבכירים, מנהלי הצוותים, מנהלי המוצר ומנהלי הפיתוח חוו עלייה משמעותית במספר השעות השבועיות המושקעות במשימות הקשורות לאבטחת תוכנה, דבר שפוגע ביכולתם לפתח ולהפיץ אפליקציות חדשניות.

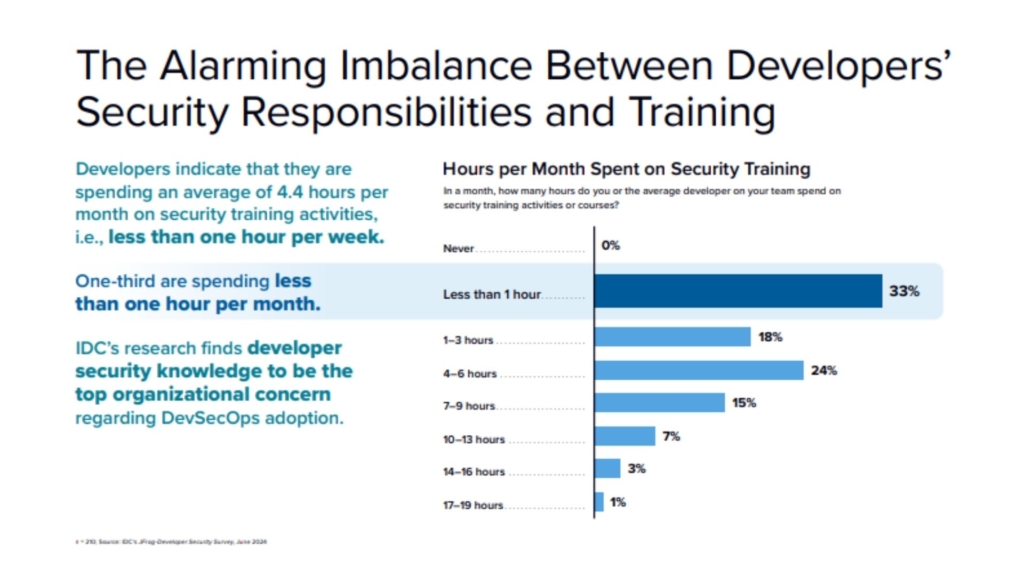

למעשה, מחצית מהנשאלים השיבו כי הם משקיעים כ-19% מהשעות השבועיות שלהם על משימות הקשורות לאבטחה, לעתים קרובות מחוץ לשעות העבודה הרגילות, מה שעלול להוביל לגישה ריאקטיבית לאבטחה במקום גישה פרואקטיבית. בנוסף, 33% מהמשיבים ציינו שהם מקדישים פחות משעה בחודש עבור למידה ותרגול כלי אבטחה.

מקור: Jfrog

"אבטחת שרשרת אספקת התוכנה מציבה אתגרים משמעותיים עבור ארגונים, והיא הופכת למורכבת אף יותר כאשר נעשה שימוש במספר כלים שונים, דבר המחייב את המפתחים ואנשי אבטחת המידע לעבור בין סביבות מרובות, ופוגם ביעילות תהליכי הפיתוח תוך בזבוז זמן יקר והגדלת סיכוני האבטחה", אומר אסף קרס, CTO של JFrog Security, "ממצאי המחקר ממחישים את החשיבות של השקעה של ארגונים וחברות בהכשרה של המפתחים על מנת להעניק להם כלים לייעול תהליכי האבטחה, כדי להעצים אותם ולאפשר להם לעבוד ביעילות רבה יותר, תוך הגנה חזקה יותר על שרשרת אספקת התוכנה".

כלים לא יעילים ויישום כושל

המחקר מעלה עוד כי מפתחים מבלים 3.5 שעות בממוצע בבדיקה ידנית של ממצאי סריקת אבטחה בגלל ממצאים שגויים וכפילויות, ומקדישים 50% מזמנם להבנה ופירוש תוצאות סריקת סודות, ביצוע שינויים בקוד כדי לתקן ממצאים, ועדכון אמצעי ניהול סודות.

יותר מ-54% מהמפתחים השיבו שהם מפעילים סריקות IaC באופן שבועי או חודשי, ולא בכל פעם שקוד משתנה, ורק 23% מהם מריצים סריקות SAST לפני שהם מעבירים את הקוד לסביבת הייצור (production), מה שמותיר פרצה פתוחה המאפשרת לקוד זדוני לחמוק דרכה.

"DevSecOps אינו רק חובה עסקית; אלא אבן יסוד בבניית היישומים המאובטחים של העתיד. עם זאת, קיים אתגר משמעותי בהתגברות על כלים לא יעילים המיושמים בצורה כושלת שמבזבזים את זמנם של המפתחים ומנפחים עלויות", אומרת קטי נורטון, מנהלת מחקר, DevSecOps ואבטחת שרשרת אספקת התוכנה ב-IDC. "מנהלי צוותי פיתוח וה-IT חייבים לבצע אוטומציה של המשימות החוזרות אשר גוזלות זמן יקר על מנת להבטיח שכלי DevSecOps יהיו מדויקים, עם מינימום של התראות שווא (False (Positive. יש לספק למפתחים כלים וידע בתחום אבטחת היישומים כדי שיוכלו לעמוד בקצב האיומים ההולך וגדל במהירות".

הסקר נערך בקרב מפתחים בכירים, מנהלי צוותים, מנהלי מוצר ומנהלי פיתוח מחברות ביותר מ-20 תעשיות עם יותר מ-1,000 עובדים ברחבי ארה"ב, בריטניה, צרפת וגרמניה.