תקיפת פישינג ייחודית: נוכלים שולחים קובץ "פגום"

בעוד שתוכנות האבטחה לא מצליחות לאתר אותו, וורד מצליח לפתוח אותו ושולח את הקורבן לתת שם וסיסמה באתר מתחזה. במקביל נחשפה מתקפה שעוקפת את מנגנון 2FA

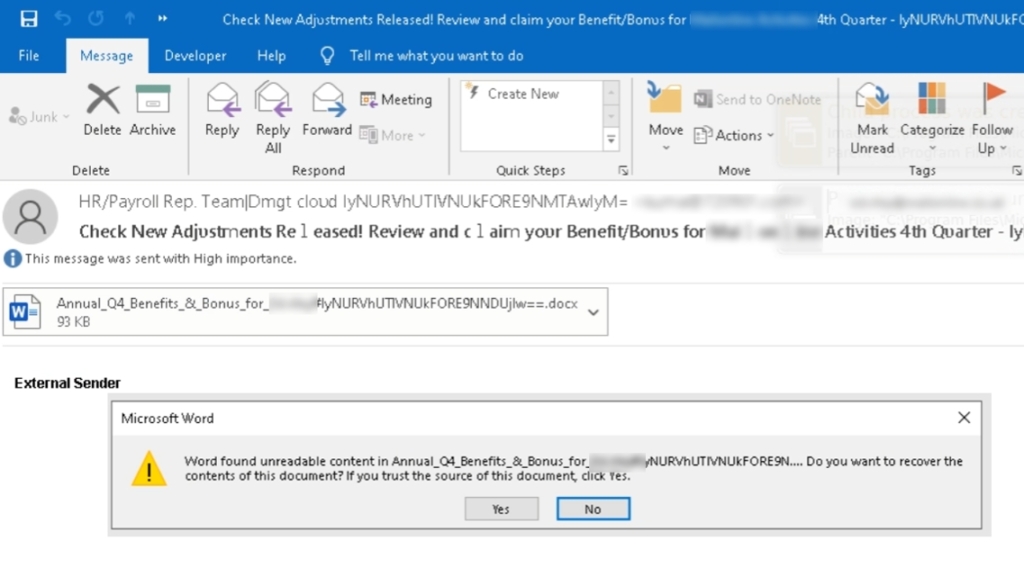

הוירוס תוקף דרך קבצים פגומים. צילום מסך – any.run

קיבלתם קובץ במייל וכשניסיתם לפתוח אותו וורד טען שהוא פגום? אפשר לכעוס על מי ששלח אותו ולהניח שהוא כיבה את המחשב באמצע העבודה, או לקלל את מיקרוסופט על כך שהיא לא יכולה להתמודד עם תו סורר או תמונה כלשהי. אבל יש אפשרות נוספת – מדובר במתקפת פישינג, ובנוכלים שהשחיתו את הקובץ בכוונה.

חוקרים בחברת any.run חשפו מתקפת ZERO-DAY שעוקפת מנגנוני ספאם ואבטחה על ידי שליחת קובץ פגום. כך, כלי אבטחה לא מצליחים לשחזר את התוכן שלו כדי לבדוק אותו ולא מספקים התרעה שמשהו לא כשורה. מצד שני, תוכנת וורד כן מצליחה לשחזר אותו. הקורבן מקבל הודעה שהקובץ פגום, לוחץ "Yes" על השאלה של וורד האם לשחזר, והקובץ נפתח.

המתקפה כוונה כלפי עובדים בארגונים, לפי דיווח של Techmonitor, כאשר הקובץ שמתקבל מתחזה למעסיק, מבטיח הטבות כמו בונוס בשכר ושולח את הקורבן לסרוק קוד QR שמוביל לאתר פישינג. שם הנוכלים גונבים את פרטי ההזדהות לחשבון מיקרוסופט.

הסריקה לא מתבצעת

בעוד שתקיפות פישינג אינן חדשות – ואפשר להתגונן מהן על ידי, ובכן, הימנעות מסתם לסרוק QRים שהגיעו במייל ומבט נוסף איפה מקישים פרטים כמו שם וסיסמה – הייחוד בתקיפה הזאת הוא מעקף הגנות באמצעות השחתת הקובץ.

על פי any.run, כלי אבטחה מנסים לחלץ את התוכן של הקובץ, שיכול להיות מזוהה גם כ-Zip, מתוך הנחה שהם צריכים לסרוק את הקבצים שבתוכו. אלא שאותם הכלים לא מוצאים קבצים בתוך הארכיון, תהליך הסריקה מעולם לא מתחיל.

המתקפה, שפעילה כבר מאז חודש אוגוסט, אף מונעת העלאה של הקובץ לארגזי חול לצורך בדיקה שלו. אולם בחברה מציינים שהצליחו להתגבר על כך.

עוקף 2FA

במקביל, חברת Trustwave דיווחה על קמפיין פישינג בשם Rockstar 2FA שעוקף הגנות אימות דו-שלבי (2FA). הקמפיין, מציינים בחברה, הראה עלייה משמעותית בפעילות באוגוסט 2024 וממשיך להיות נפוץ גם כעת.

הקמפיינים שזיהתה החברה עושים שימוש בחשבונות אימייל שנפרצו, או בשירותי דיוור המוניים, וכך הצליחו לשלוח מיילים ממקורות לגיטימיים (כמו מחלקת IT, שכר וכדומה) שפחות סביר שייתפסו על ידי מנגנוני ספאם או ייחסמו.

יעדי המתקפות, לפי הדיווח, הם בעיקר חשבונות Microsoft, כשהמשתמשים מנותבים לדפי נחיתה המתחזים לעמודים של אופיס 365. הקמפיין משתמש במתקפת מסוג adversary-in-the-middle (בקיצור AiTM), המאפשרת לתוקפים ליירט פרטי התחברות וקובצי קוקיז ברשתות, כך שגם משתמשים שהפעילו אימות דו שלבי חשופים למתקפה.